THM - Phishing

Na dzisiejszy dzień zaplanowałem solucję 'Phising' na wiadomej stronie (https://tryhackme.com/room/phishingyl). Pokój składa się z 10 zadań, których zadaniem jest zapoznanie, czym jest phishing, jak się go przeprowadza, poznasz kilka cennych narzędzi i wyjaśnisz, dlaczego jest to zasadnicza część zaangażowania Czerwonej Drużyny.

Zadanie 1. Brief

Niewiele do zrobienia. Pomijam opis tego zadania.

Zadanie 2. Wprowadzenie do ataków phishingowych

Zanim dowiesz się, czym jest phishing, musisz zrozumieć termin inżynieria społeczna. Inżynieria społeczna to psychologiczna manipulacja ludźmi w celu uzyskania lub ujawnienia informacji poprzez wykorzystanie słabości natury ludzkiej.

Termin, z którym się spotkasz, i rodzaj kampanii phishingowej, w której uczestniczyłaby drużyna czerwonych, to spear-phishing, podobnie jak rzucanie fizyczną włócznią; miałbyś cel, do którego można dążyć, to samo można powiedzieć o phishingu typu spear, ponieważ atakujesz osobę, firmę lub organizację, a nie tylko kogokolwiek jako masę. Jest to skuteczna forma phishingu w celu zaangażowania czerwonego zespołu, ponieważ są one dostosowane do celu, co utrudnia ich wykrycie przez technologie, takie jak filtry spamu, programy antywirusowe i zapory ogniowe.

Pytania do zadania to:

1. Do jakiego rodzaju psychologicznej manipulacji należy phishing?

Z tekstu dowiadujemy się, że chodzi o

social engineering

2. W jakiego rodzaju kampanie phishingowe angażują się czerwone zespoły?

To również mamy podane w tekście

spear-phishing

Zadanie 3. Pisanie przekonujących e-maili phishingowych

Pytania do zadania to:

1. Jakiej taktyki można użyć, aby znaleźć marki lub osoby, z którymi kontaktuje się ofiara?

Odpowiedzi ponownie szukamy w tekście

OSINT (Open Source Intelligence) tactics

2. Co należy zmienić w tagu zakotwiczenia HTML, aby ukryć link?

Mamy nawet przykład wykonania tego zadania:

<a href="http://spoofsite.thm">Click Here</a>

<a href="http://spoofsite.thm">https://onlinebank.thm</a>

a technika to maskowanie łącza - anchor text.

Zadanie 4. Infrastruktura phishingowa

Pytania do zadania to:

1. Jaka część infrastruktury czerwonego zespołu może sprawić, że witryna będzie wyglądać bardziej autentycznie?

Odpowiedzi zawarte są w tekście

SSL/TLS certificates

2. Jaki protokół ma rekordy TXT, które mogą poprawić dostarczalność wiadomości e-mail?

DNS

3. Jakie narzędzie może zautomatyzować kampanię phishingową i włączyć analitykę?

GoPhish

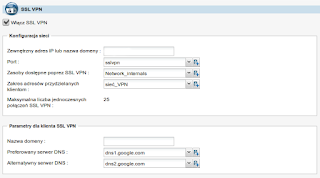

Zadanie 5. Korzystanie z GoPhish

Całość zadania polega na konfigurację GoPhish, wysyłanie kampanii phishingowej i przechwytywanie danych uwierzytelniających użytkownika z fałszywej strony internetowej. Wszystko wykonujemy na dedykowanej maszynie.

Pytanie do zadania to:

1. Jakie jest hasło Briana?A odpowiedź uzyskujemy po przeklikaniu całego zadania - p4$$w0rd!

Zadanie 6. Droppers

Pytanie do zadania to:

1. Czy droppery są złośliwe?

W tym pytaniu mamy podpowiedź: tak/nie

nay

Zadanie 7. Wybór domeny phishingowej

Pytania do zadania to:

1. Co jest lepsze, używanie wygasłej czy nowej domeny? (old/new)

old

2. Jakim terminem określa się rejestrację podobnej nazwy domeny z błędem ortograficznym?

typosquatting

Ponownie odpowiedzi na pytania możemy znaleźć w tekście.

Zadanie 8. Używanie MS Office w phishingu

Pytanie do zadania to:

1. Co mogą zawierać dokumenty Microsoft Office, które po wykonaniu mogą uruchamiać polecenia komputera?

macros (makra)

Zadanie 9. Korzystanie z luk w przeglądarce

Pytanie do zadania to:

1. Które niedawne CVE spowodowało zdalne wykonanie kodu?

W tym pytaniu mamy podpowiedź: CVE-XXXX-XXXXX

CVE-2021-40444Zadanie 10. Praktyczny phishing

Ostanie zadanie, polega na uruchomieniu strony zawierającej przykłady wiadomości wysłanych, a naszym zadaniem jest odpowiedzieć, czy wiadomość e-mail jest bezpieczna, czy nie.

Pytanie do zadania to:1. Jaka jest flaga z wyzwania?

THM{I_CAUGHT_ALL_THE_PHISH}

To jest koniec. Gratulacje można przejść do kolejnej solucji.

Komentarze

Prześlij komentarz